Auditoría de seguridad

Para comprobar la efectividad de la estrategia de seguridad implementada se ha realizado una auditoría de seguridad metódica en IBM® Cognos BI.

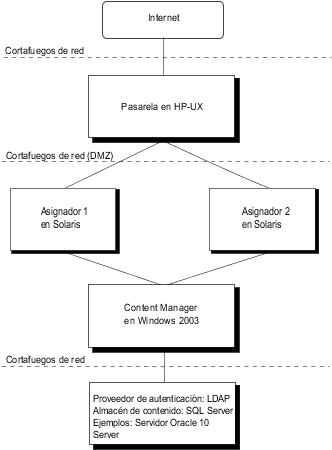

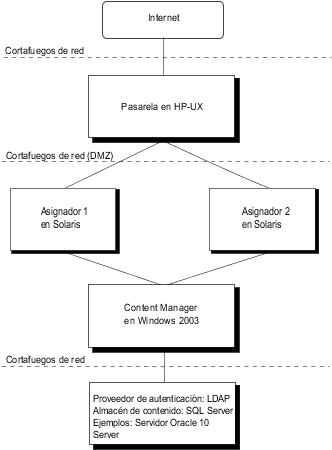

Durante la auditoría se utilizó la siguiente instalación distribuida.

Figura 1. Gráfico que representa una instalación de IBM Cognos utilizada para la comprobación de auditoría.